TL;DR

- Physischer Zutritt ist oft die erste und wichtigste Voraussetzung für Angriffe auf IT, Informationen und Infrastruktur.

- Der BSI‑Grundschutz fordert, dass Zutritt zu schutzbedürftigen Räumen geregelt und kontrolliert, Berechtigungen minimiert, dokumentiert und regelmäßig überprüft werden.

- Auch NIS2 und ISO 27001 verlangen nachdrücklich Richtlinien für die physische Zugriffskontrolle, deren Dokumentation und den konsequenten Entzug nicht mehr benötigter Rechte.

- Unklare Prozesse im Identitäts- und Berechtigungsmanagement führen zu Berechtigungswildwuchs (Need-to-Know/Least Privilege wird verletzt) – das gilt für IT‑Accounts genauso wie für physische Schlüssel.

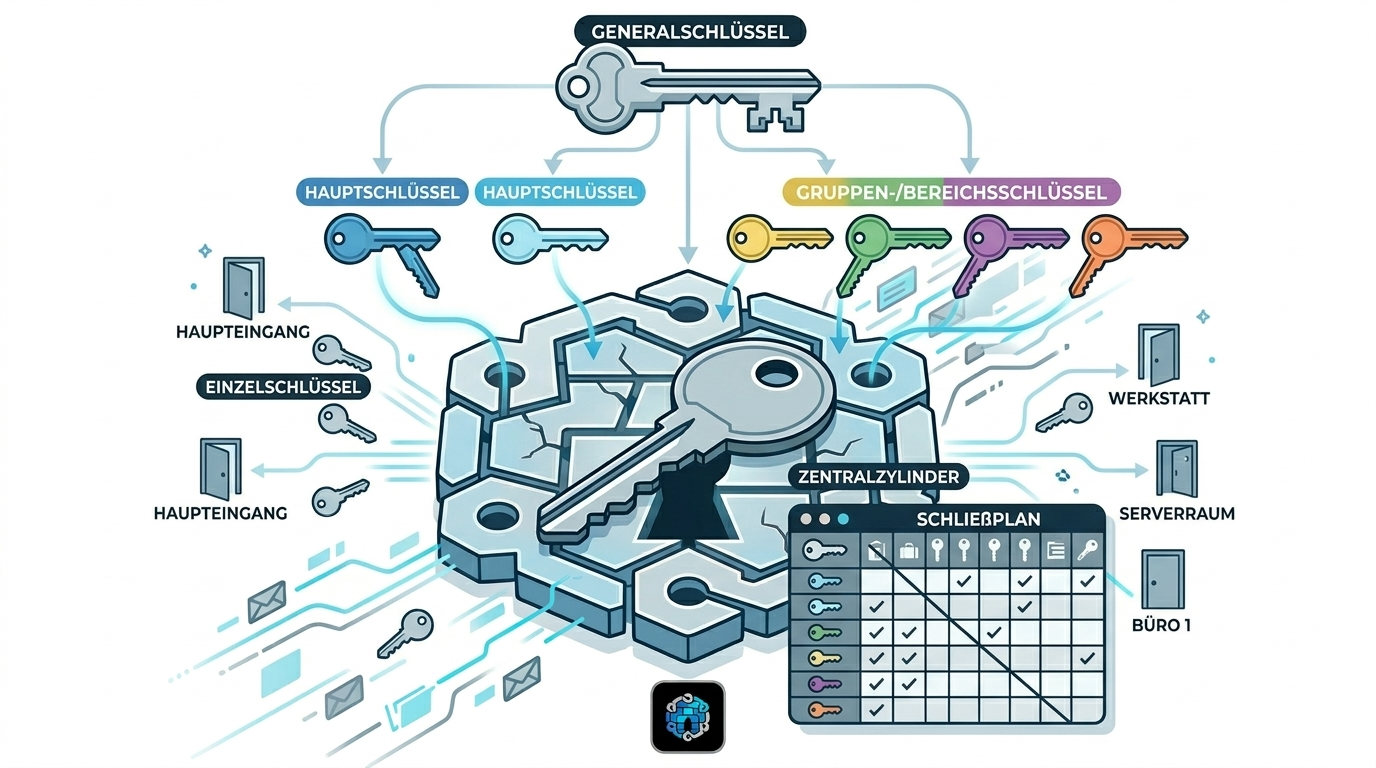

- Mechanische Schlüssel sind ohne Struktur ein Compliance-Risiko. Ein sauberer Prozess (Schließplan, zentrale Ausgabe, Nachweise, regelmäßige Inventur) ist entscheidend.

- Ein spezialisiertes Tool hilft, diese organisatorischen Maßnahmen nachweisbar und auditfähig in die Praxis umzusetzen.

Warum Zutrittsregeln ein zentraler Baustein der Informationssicherheit sind

Viele Sicherheitsvorfälle beginnen nicht mit einem Software-Exploit, sondern mit einem Türgriff. Wer in kritische Bereiche gelangt, kann häufig ohne großen technischen Aufwand:

- Hardware manipulieren oder entwenden (Server, Switches, Firewalls, Clients)

- Daten abgreifen (Papierakten, Ausdrucke, Whiteboards, Post, Backup-Medien)

- Infrastruktur sabotieren (Technikräume, Patchfelder, Netzwerkdosen, USV)

Physische Sicherheit ist daher ein Kernthema der Informationssicherheit: Wenn Zutrittsregeln fehlen oder nicht wirksam sind, kann das alle nachgelagerten IT- und Organisationskontrollen entwerten.

Für eine Organisation, die compliant arbeiten möchte, zählt nicht nur, dass Regeln auf dem Papier existieren, sondern dass sie umgesetzt, dokumentiert und regelmäßig auf Wirksamkeit geprüft werden. Genau hier scheitern Zutrittsprozesse in der Praxis besonders häufig.

Was der BSI‑Grundschutz praktisch verlangt

INF.1.A7: Zutrittsregelung und -kontrolle (zentrale Verwaltung)

Der Grundschutz verlangt für schutzbedürftige Gebäudeteile und Räume, dass Zutritt geregelt und kontrolliert wird:

- Es sollte ein Zutrittskontrollkonzept existieren.

- Zutrittsberechtigte sind je Bereich auf ein Mindestmaß zu reduzieren.

- Weitere Personen dürfen erst nach Notwendigkeitsprüfung Zutritt erhalten.

- Berechtigungen sollen dokumentiert werden.

- Maßnahmen müssen regelmäßig auf Wirksamkeit überprüft werden.

INF.1.A12: Schlüsselverwaltung

Für mechanische Schlüssel wird u. a. gefordert:

- Es sollte ein Schließplan vorliegen.

- Herstellung, Aufbewahrung, Verwaltung und Ausgabe sollten zentral geregelt sein.

- Reserveschlüssel sollten gesichert, aber für Notfälle geregelt verfügbar sein.

- Jede Schlüsselausgabe sollte dokumentiert werden.

INF.5.A3 und INF.2.A6: Technische Infrastruktur & Rechenzentrum

Für Technik-/Infrastrukturräume gilt besonders:

- Es muss geregelt sein, wer für welchen Zeitraum, zu welchem Zweck und in welche Bereiche darf.

- Zutrittsrechte müssen gemäß dem Identitäts- und Berechtigungsmanagement (ORP.4) vergeben werden.

NIS2 und ISO 27001: Zutrittsregeln als Teil wirksamer Zugriffskontrolle

Die Stoßrichtung des BSI ist internationaler Konsens. Auch wenn Richtlinien wie NIS2 nicht im Sinne einer Detailvorschrift „mechanische Schlüsselverwaltung mit Tool X“ verlangen, lässt sich aus den Anforderungen an das Risikomanagement sehr klar ableiten, dass Organisationen physische Zugriffskontrollen organisatorisch beherrschen müssen.

NIS2 / EU-Durchführungsverordnung

Für bestimmte von NIS2 erfasste Einrichtungen konkretisiert die EU-Durchführungsverordnung diese Erwartung ausdrücklich: Es müssen logische und physische Zugriffskontrollrichtlinien eingerichtet, dokumentiert und umgesetzt werden. Diese Richtlinien sollen den Zugriff von Mitarbeitenden, Besucher:innen und Dienstleistern adressieren und regelmäßig sowie anlassbezogen überprüft werden.

ISO/IEC 27001

Im ISO‑27001‑Umfeld gehört Zugriffskontrolle ausdrücklich zu den Grundprinzipien der Informationssicherheit – und zwar physisch als auch logisch. Wer Informationswerte schützen will, muss regeln, wer in welche Räume kommt, welche Zugangsmittel vergeben werden und wie diese überwacht werden.

Weitere Standards

In stark regulierten Branchen zeigt sich dieselbe Richtung noch deutlicher (z. B. DORA): Dort werden physische Sicherheitsrichtlinien, protokollierte Zugangsrechte, Need-to-know und regelmäßige Reviews explizit gefordert.

Das Compliance-Fazit: Ob Grundschutz, NIS2 oder ISO – die Tendenz ist eindeutig. Organisationen müssen in der Lage sein, Zutrittsregeln zu definieren, Berechtigungen nachvollziehbar zu vergeben, Nachweise zu führen und nicht mehr benötigte Zutritte zuverlässig zu entziehen.

Typischer Schwachpunkt: Das Identitäts- und Berechtigungsmanagement

Ein klassisches Risiko (z. B. in Grundschutz ORP.4) sind unzureichende Prozesse bei Berechtigungen. Das Least-Privilege-Prinzip wird verletzt, Offboarding ist lückenhaft, und Mitarbeitende sammeln mit der Zeit immer mehr Berechtigungen an.

Das gilt für IT‑Accounts genauso wie für physische Zutrittsrechte (Schlüssel):

- Wenn niemand zuverlässig meldet, dass eine Person die Abteilung wechselt, bleiben Schlüssel im Umlauf.

- Wenn Berechtigungen „auf Zuruf“ vergeben werden, entsteht Wildwuchs.

- Wenn es keine regelmäßige Überprüfung gibt, bleiben zu weitreichende Rechte unentdeckt.

Für mechanische Schlüssel und Zugangsmittel gilt daher:

- Dokumentationspflicht: Ausgabe/Entzug muss dokumentiert werden.

- Entzug: Bei personellen Veränderungen müssen nicht mehr benötigte Rechte sofort entfernt werden.

- Audit: Erweiterte Rechte erfordern zusätzliche Begründung und Prüfung.

Best Practices: So bauen Sie wirksame Zutrittsregeln auf (ohne Smart‑Locks)

1) Zonenmodell definieren (Schutzbereiche)

Starten Sie pragmatisch mit Raum-Zonen, z. B.:

- Öffentlich (Empfang)

- Intern (Büroflächen)

- Vertraulich (HR/Archive, Konstruktion)

- Kritisch (Server/Technik/RZ, Produktionssteuerung)

Ordnen Sie Räume diesen Zonen zu. Damit schaffen Sie die Grundlage für Mindestanforderungen je Zone (Freigabeprozess, Dauer, erforderliche Nachweise).

2) Least Privilege / Need-to-Know operationalisieren

Fragen Sie bei jeder Zutrittsvergabe:

- Braucht die Person diesen Zutritt wirklich zur Aufgabenerfüllung?

- Für welchen Zeitraum ist der Zutritt nötig?

- Welche Minimalmenge an Schlüsseln reicht aus?

3) Zwei Fragen, die Sie jederzeit beantworten können müssen

Für wirksame Zutrittskontrolle (und Audits) ist zentral:

- Wer hat aktuell Zutritt zu Raum X? (Auch über Schließgruppen/Zentralschlüssel hinweg).

- Zu welchen Räumen hat Person Y Zutritt? (Basierend auf den ausgegebenen Schlüsseln und dem Schließplan).

Wenn Sie diese Fragen aus Ihren aktuellen Excel-Listen nicht zweifelsfrei beantworten können, ist Least Privilege in der Praxis kaum überprüfbar.

Best-Practice Prozess: Antrag → Freigabe → Ausgabe → Rückgabe → Audit

Ein auditfähiger Prozess für physische Schlüssel sieht typischerweise so aus:

- Antrag: Bedarf klären (Welche Räume? Zeitraum? Zweck?).

- Freigabe / Genehmigung: Freigeber je Zone definieren. Vier-Augen-Prinzip bei kritischen Bereichen.

- Ausgabe mit Nachweis: Ausgabe zwingend dokumentieren (Empfänger, Rückgabefrist). Für kritische Schlüssel ist ein Protokoll (digital oder Papier) ein Muss.

- Rückgabe & Nachverfolgung: Systematische Erinnerungen und ein Eskalationsweg bei überfälligen Rückgaben.

- Regelmäßige Überprüfung: Das ist der Punkt, den Grundschutz, NIS2 und ISO explizit fordern. Praktisch heißt das: Regelmäßige Inventur („Ist der Schlüssel noch da?“) und Berechtigungsreviews („Braucht Person Y den Zutritt noch?“).

Checkliste: Mindeststandard für Compliance-nahe Zutrittsregeln

Nutzen Sie diese Liste als Startpunkt für eine interne Gap-Analyse:

- [ ] Zonen/Räume sind klassifiziert und dokumentiert.

- [ ] Zutrittsregeln je Zone sind definiert (Freigabe, Dauer, Nachweis).

- [ ] Zutritt wird strikt nach Bedarf vergeben (Least Privilege).

- [ ] Bei Rollenwechsel/Offboarding werden Zutrittsrechte konsequent entzogen.

- [ ] Ein Schließplan liegt vor und wird aktuell gehalten.

- [ ] Schlüsselausgabe/-rückgabe ist zentral geregelt und lückenlos dokumentiert.

- [ ] Sie können sofort beantworten, wer Zutritt zu einem kritischen Raum hat.

- [ ] Es gibt einen regelmäßigen Review-/Audit-Rhythmus für ausgegebene Schlüssel.

Wie ein spezialisiertes Tool (z. B. Keegloo) die Umsetzung unterstützt

Ein Tool ersetzt kein Sicherheitskonzept – aber es schafft die Voraussetzung, Prozesse im Alltag konsistent durchzuführen und im Audit nachweisen zu können. Excel-Dateien scheitern hier meist an mangelnder Datenintegrität, fehlenden Freigabe-Workflows und einer manipulierbaren Historie.

Ein spezialisiertes System sollte unterstützen bei:

- Workflow-Automatisierung (Antrag → Freigabe → Ausgabe → Rückgabe)

- Dokumentierten, nachvollziehbaren Freigaben

- Unveränderlicher Historie (Audit-Trail) und Exporten für den Prüfer

- Audit-/Inventur-Workflows

- Zuweisung über Schließpläne

Beispiel: Keegloo (für mechanische Schlüssel, ohne Smart‑Locks)

Als Tool für die Schlüsselverwaltung unterstützt Keegloo genau diese Compliance-Aspekte: mit Freigaben per E‑Mail-Link, unterschreibbaren Ausgabeprotokollen, unveränderlicher Historie und automatischen Rückgabe-Erinnerungen. Vorhandene Listen und Schließpläne lassen sich importieren, um den Umstieg von Excel pragmatisch und schnell zu gestalten.

(Wenn Sie die Abläufe in der Praxis sehen möchten, können Sie Keegloo [hier per Demo kostenlos 14 Tage testen].)

Fazit

Zutrittsregeln sind kein reines „Facility Detail“, sondern ein hochgradig Compliance-relevanter Bestandteil der Informationssicherheit. Egal ob BSI-Grundschutz, NIS2 oder ISO 27001: Sie fordern nicht nur Regeln, sondern Dokumentation, das Prinzip der minimalen Rechte und regelmäßige Wirksamkeitsprüfungen. Mit einem pragmatischen Zonenmodell, sauberem Schlüsselmanagement und geeigneter Tool-Unterstützung schaffen Sie die Grundlage für auditfähige Sicherheitsprozesse.

Schreibe einen Kommentar